这篇文章上次修改于 782 天前,可能其部分内容已经发生变化,如有疑问可询问作者。

自闭的一天

大家好,我是柚子,今天请假不上课,打一整天CTF比赛,才做出2个题,Web和REVERSE,自己老菜,又累又辛苦,在misc题目上浪费特别多时间,特别烧脑子,以为自己会做,结果拿到题目,一脸懵逼,题目介绍写是简单题,实际上特别难,看大哥他们做题,老厉害了,感觉自己经验还是太少了,整个人自闭了,自己还要多多学习,现在给大家分享解题思路。

Web

love_Pokemon

解题思路

通过不可见字符绕过限制

myfavorite=bulbasaur!&levelup=lv1%fa00

得到hint.php的内容。flag在根目录下/FLAG

命令执行使用od读文件。%09绕过空格

REVERSE

simple

通过分析发现wsad,可能是迷宫,然后进行测试

测试发现以11为一组可以得到迷宫

得到第一部分flag为ssddddwddddssas

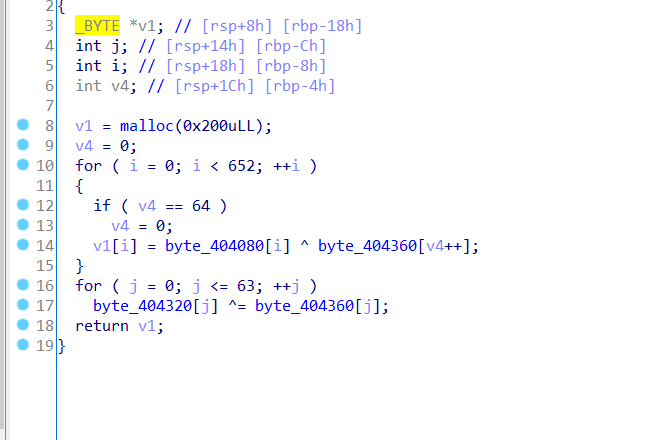

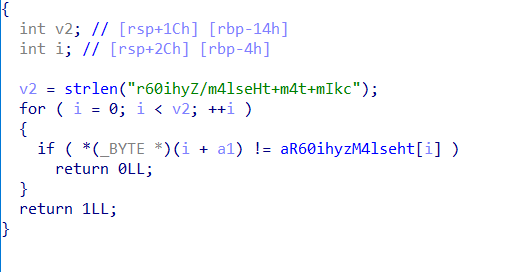

发现一个奇怪的运算,数据提取出来后发现为64位字符,结合最后的加密字符串猜测为base64换边加密

编写脚本解密得到sZGad02wvbf3mtxEq8rDhYK47LueClz1Jig6ypHM+o/W5QjNPFRckUInOTXVAS9B

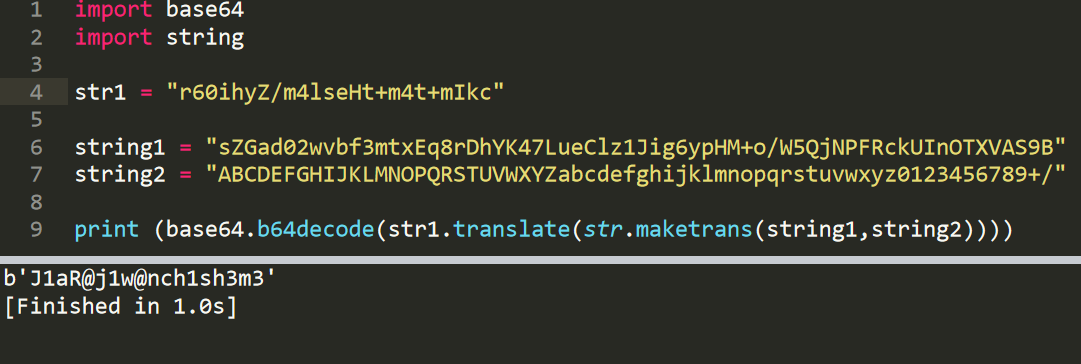

import base64

import string

str1 = "r60ihyZ/m4lseHt+m4t+mIkc"

string1 = "sZGad02wvbf3mtxEq8rDhYK47LueClz1Jig6ypHM+o/W5QjNPFRckUInOTXVAS9B"

string2 = "ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789+/"

print (base64.b64decode(str1.translate(str.maketrans(string1,string2))))

拼接得到flag ssddddwddddssas-J1aR@j1w@nch1sh3m3

结尾

REVERSE这个题目逆向解题,也是运气好做出来,不然我感觉真的不行,太难了,misc题目 我在另类隐藏做好久,尝试好多办法都不行,感觉这个题特别有水平,其他题太难,基本看好久,摸不着头脑,一屁股就是一整天,在宿舍,脑子用爆了,没有想出解决问题,目前只能期待官方wp看看这些题目,还有23天考证,加油!

已有 2 条评论

另类隐藏我也做了好久,还是做不出来~

@恒毅 那个我搞到好久,把脑子想废做不成 ,题目难度大